Rapport sur la criminalité liée aux cryptomonnaies 2026

TRM identifie un montant record de 158 milliards de dollars américains de flux cryptographiques illicites en 2025, inversant ainsi une tendance à la baisse observée depuis plusieurs années.

Principaux enseignements

- Le volume des cryptomonnaies illicites a atteint un niveau record de 158 milliards de dollars en 2025, soit une hausse de près de 145 % par rapport à 2024.

- Malgré l'augmentation du volume illicite absolu, le volume illicite en proportion du volume total des cryptomonnaies a diminué en 2025, passant de 1,3 % en 2024 à 1,2 % en 2025.

- Bien que les activités illicites ne représentaient qu'une petite partie du volume total sur la chaîne, les entités illicites ont capturé 2,7 % des liquidités cryptographiques disponibles en 2025, selon un nouvel indicateur publié par TRM qui évalue le risque par rapport au capital déployable plutôt qu'au volume brut des transactions.

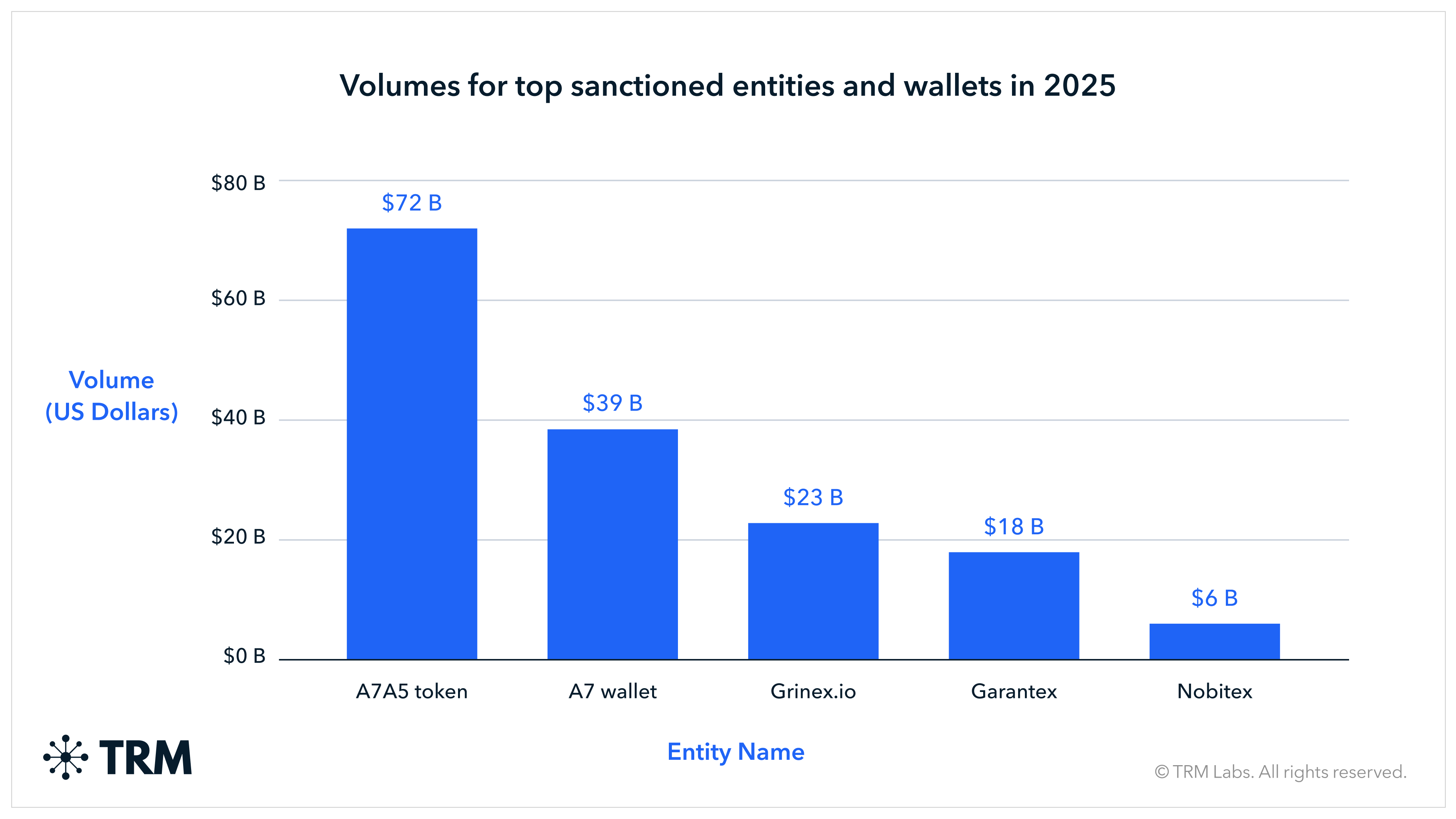

- En 2025, les activités liées aux sanctions ont été largement dominées par les flux liés à la Russie, principalement en raison de la croissance rapide de la stablecoin A7A5, indexée sur le rouble, qui a traité un volume total de plus de 72 milliards de dollars américains.

- regroupement de portefeuilles regroupement au réseau russe de contournement des sanctions A7 est lié à au moins 39 milliards de dollars américains en 2025, ce qui reflète une activité concentrée et coordonnée étroitement liée au contournement des sanctions et à l'infrastructure financière alignée sur l'État, plutôt qu'à une utilisation généralisée du marché.

- En 2025, des acteurs illicites ont volé 2,87 milliards de dollars américains lors de près de 150 piratages — soit moins d'incidents que l'année dernière — mais la violation de Bybit à elle seule a généré 1,46 milliard de dollars américains (51 %), ce qui représente une grande partie de l'augmentation des pertes totales d'une année sur l'autre.

- Les principaux acteurs géopolitiques se sont davantage tournés vers les cryptomonnaies en 2025, utilisant les rails cryptographiques comme infrastructure financière durable. L'Iran et le Venezuela ont compté sur les cryptomonnaies pour effectuer des paiements et des services financiers à grande échelle malgré les sanctions. Les réseaux chinois d'entiercement et de blanchiment d'argent ont traité plus de 100 milliards de dollars américains, fonctionnant comme une infrastructure essentielle pour les marchés illicites mondiaux, plutôt que comme une activité dirigée par l'État.

Ces conclusions reflètent l'état actuel de l'environnement des cryptomonnaies : elles ne sont plus une nouveauté ou un phénomène marginal, mais sont largement intégrées et, dans certains cas, profondément ancrées dans l'activité économique traditionnelle. Les régulateurs, les utilisateurs quotidiens, les gouvernements et les acteurs criminels considèrent désormais les cryptomonnaies comme un élément courant de la vie financière. Les outils cryptographiques sont plus faciles à utiliser, de plus en plus transparents et intégrés dans les services financiers légitimes et illicites, tandis que de nombreux gouvernements intègrent les actifs numériques dans leurs stratégies économiques nationales. Il en résulte une maîtrise croissante des cryptomonnaies qui, parallèlement, a amélioré la détection des activités illicites et permis le transfert de volumes plus importants de valeur à travers l'écosystème cryptographique illicite au sens large.

Le pourcentage d'activités illicites ne représente qu'une petite fraction de l'activité globale, comme cela a toujours été le cas. Cependant, TRM estime qu'il existe de meilleurs moyens de contextualiser ce chiffre et a adopté des changements méthodologiques pour refléter cela, comme détaillé ci-dessous.

Réexamen de notre méthodologie : prise en compte des volumes illicites totaux et des activités illicites par rapport aux liquidités entrantes

Les portefeuilles de cryptomonnaies illicites ont reçu environ 158 milliards de dollars américains en 2025, soit une forte augmentation par rapport aux 64,5 milliards de dollars américains enregistrés en 2024 et le niveau le plus élevé observé au cours des cinq dernières années. Avant ce rebond, la valeur totale des entrées versées à des entités illicites avait diminué de manière constante, passant de 85,9 milliards de dollars en 2021 à 75,4 milliards en 2022 et 73,3 milliards en 2023, avant d'atteindre son niveau le plus bas en 2024.

Le changement observé en 2025 reflète à la fois le renforcement des sanctions, l'utilisation accrue des cryptomonnaies par les acteurs étatiques et les progrès technologiques réalisés par les TRM, qui permettent de détecter des volumes illicites auparavant non attribués. Le Beacon Network en est un exemple : il s'agit d'un système de partage d'informations en temps réel qui permet aux agents des forces de l'ordre de signaler les adresses liées à la criminalité financière, d'alerter immédiatement les plateformes d'échange et de déclencher des réponses basées sur les risques.

Malgré l'augmentation en valeur absolue en 2025, la part en pourcentage des activités illicites a continué de diminuer. Mesurée en pourcentage du volume total attribué à la chaîne, l'activité illicite a légèrement diminué, passant de 1,3 % en20241 à 1,2 % en 2025, bien en dessous du pic de 2,4 % atteint en 2023.

Lorsque nous contextualisons les activités illicites par rapport aux liquidités entrantes, une tendance similaire se dessine : les entités illicites ont reçu 2,7 % des flux entrants des PSPA en 2025, contre 2,9 % en 2024 et 6,0 % en 2023. Ensemble, ces indicateurs montrent que, si certaines catégories illicites ont connu une expansion en termes absolus, les acteurs illicites ont absorbé une proportion moindre des nouveaux capitaux entrant dans l'écosystème cryptographique.

{{28-2026-crypto-crime-report-footnote-1}}

Les sanctions liées à la Russie et l'amélioration de l'attribution ont entraîné le plus grand changement dans les activités illicites liées aux cryptomonnaies.

Les volumes associés aux entités et juridictions sanctionnées ont fortement augmenté en 2025, avec en tête les 72 milliards de dollars reçus par le token A7A5, suivis par 39 milliards de dollars supplémentaires associés au regroupement du portefeuille A7. Cette croissance était très concentrée : la grande majorité des volumes liés aux sanctions concernait des entités liées à la Russie, notamment Garantex, Grinex et A7.

Cette augmentation n'est pas uniquement liée à la recrudescence des activités visant à contourner les sanctions, mais également à la désignation de nouvelles entités importantes, combinée à une meilleure attribution des adresses de cryptomonnaie aux acteurs déjà sanctionnés.

{{28-2026-crypto-crime-report-callout-1}}

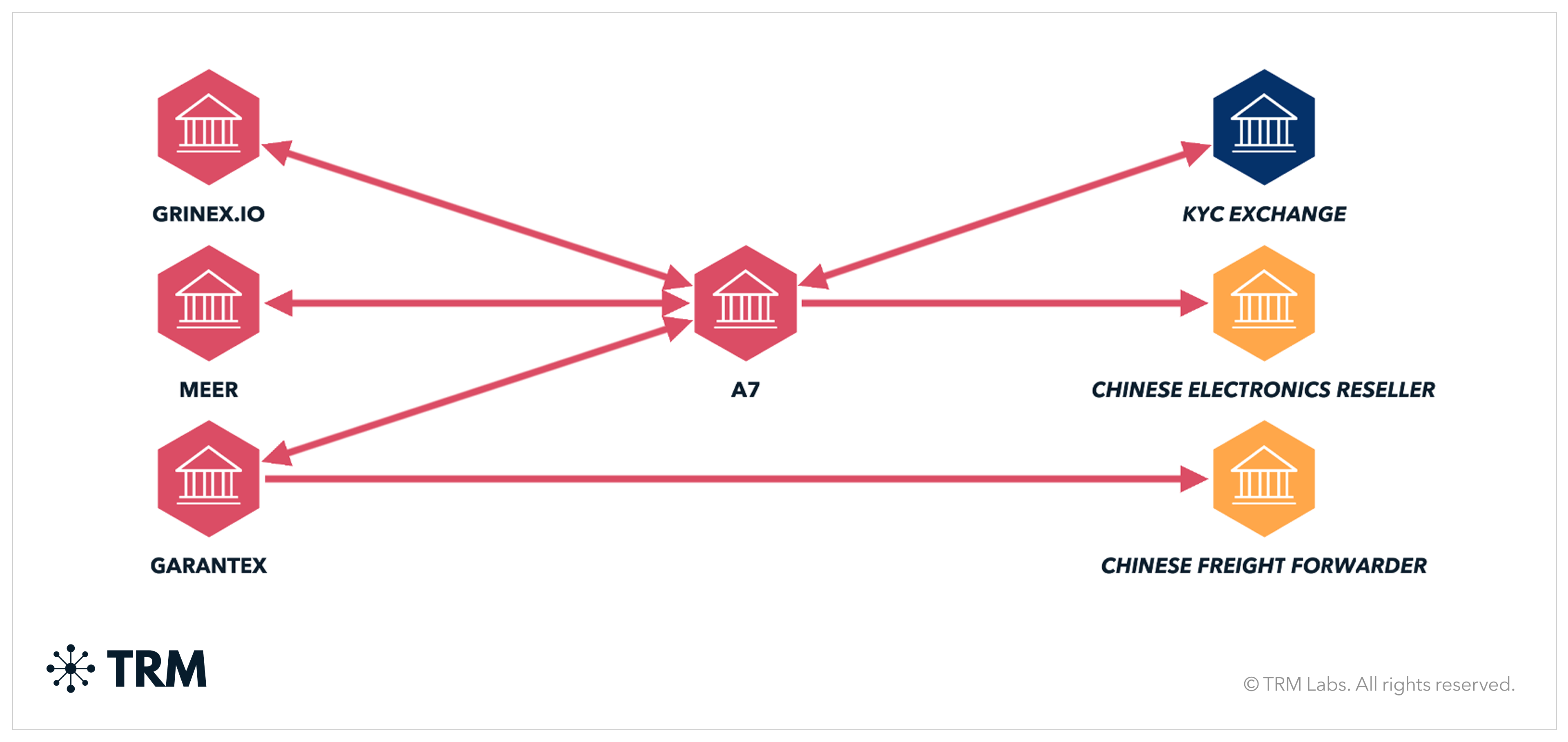

A7 se distingue non seulement par son ampleur, mais aussi par son rôle d'architecture centralisée de contournement des sanctions, liée aux intérêts de l'État russe. L'activité sur la chaîne indique qu'A7 fonctionne comme une plaque tournante reliant des acteurs liés à la Russie à des contreparties en Chine, en Asie du Sud-Est et à des réseaux liés à l'Iran, ce qui reflète une transition délibérée vers une infrastructure financière cryptographique alignée sur les intérêts de l'État.

Alors que le regroupement du portefeuille A7 regroupement étroitement lié à des activités de contournement des sanctions, le jeton A7A5 reflète une stratégie plus large visant à réduire la dépendance vis-à-vis des rails adossés au dollar américain en développant l'utilisation d'une cryptomonnaie stable indexée sur le rouble. Par conséquent, les volumes élevés associés à l'A7A5 ne représentent pas exclusivement une évasion des sanctions, mais plutôt des activités sanctionnées de manière plus générale, y compris les flux économiques alignés sur l'État. Ensemble, ces dynamiques illustrent la manière dont les acteurs liés à la Russie exploitent de plus en plus la cryptomonnaie, en particulier les stablecoins et les services à haut risque, dans le cadre d'une stratégie à long terme soutenue par l'État-nation.

Les entrées vers les entités sanctionnées ont principalement utilisé des stablecoins. Cette préférence pour les stablecoins et le passage à des services à haut risque reflètent un environnement caractérisé par une application plus efficace des sanctions, une utilisation accrue des identifiants cryptographiques dans les désignations de sanctions et un risque accru de détection ou de gel des actifs. Ensemble, ces dynamiques indiquent un environnement de sanctions dans lequel les autorités donnent la priorité aux réseaux liés à la Russie, les outils d'application sont davantage axés sur la cryptographie et les acteurs illicites s'adaptent en se tournant vers des canaux plus risqués et moins réglementés.

La géopolitique s'est déplacée sur la chaîne

Les pressions géopolitiques ont remodelé les activités illicites liées aux cryptomonnaies en 2025, les acteurs étatiques et alignés sur les États ayant décidé d'utiliser les cryptomonnaies comme infrastructure financière centrale plutôt que comme outil de dernier recours. Si les réseaux liés à la Russie ont largement contribué au volume des transactions cryptographiques liées aux sanctions, le changement le plus important a été l'institutionnalisation des rails cryptographiques par d'autres acteurs sanctionnés.

Au Venezuela, par exemple, la cryptomonnaie a servi de soupape de décompression dans une économie fortement sanctionnée où l'accès aux services bancaires traditionnels est limité, en facilitant les paiements, les transferts de fonds et les activités financières liées à l'État.

La Chine occupe une place particulière dans le paysage illicite des cryptomonnaies en tant que plaque tournante des infrastructures de services financiers illicites. L'analyse de TRM montre que les activités liées aux services d'entiercement en langue chinoise et aux réseaux bancaires clandestins ont fortement augmenté au fil du temps, le volume ajusté des cryptomonnaies passant d'environ 123 millions de dollars en 2020 à plus de 103 milliards de dollars en 2025.

Cette croissance soutenue reflète la dépendance croissante d'un large éventail d'acteurs illicites — notamment escroquerie , les groupes de cybercriminalité et les intermédiaires spécialisés dans le contournement des sanctions — à l'égard des services cryptographiques basés sur des comptes séquestres pour le règlement et le retrait d'argent dans toute la région APAC.

Ces services facilitent les transactions importantes en stablecoins et relient les actifs cryptographiques au système financier traditionnel par le biais de courtiers OTC, de réseaux de mules financières et de casinos basés dans la région Asie-Pacifique.

Cette activité réaffirme un thème clair pour 2025 : l'écosystème cryptographique illicite est façonné par son accessibilité et son intégration dans les activités financières quotidiennes. Les prestataires de services accessibles à l'échelle mondiale, tels que ces services d'entiercement chinois, permettent une demande criminelle à grande échelle, les stablecoins servant de principale couche de connexion entre les acteurs géopolitiques, les intermédiaires et les marchés illicites.

Le nombre de crimes liés à la cryptomonnaie a atteint un niveau record

Le total ajusté des activités illicites liées aux cryptomonnaies a atteint environ 158 milliards de dollars américains en 2025, soit le niveau le plus élevé observé au cours des cinq dernières années et une forte augmentation par rapport aux 64 milliards de dollars américains enregistrés en 2024. Ce revirement fait suite à trois années consécutives de baisse et reflète une nouvelle expansion des activités illicites dans plusieurs catégories, plutôt qu'une croissance tirée par un seul type d'événement ou cycle de marché.

Les principaux facteurs à l'origine de cette augmentation sont les suivants :

- Les activités liées aux sanctions ont augmenté de plus de 400 % d'une année sur l'autre , parallèlement à une augmentation continue du nombre d'entités inscrites sur la liste noire (32 %) et des fonds piratés ou volés ( 31 %), ce qui reflète à la fois des mesures coercitives à grande échelle et une meilleure attribution des activités liées aux acteurs déjà sanctionnés.

- Croissance plus modeste des activités illicites dictées par le marché, les marchés du darknet (20 %) et les biens et services illicites (12 %) connaissant une expansion plus lente.

- Amélioration de la rapidité et de la coordination de l'attribution grâce au réseau TRM Beacon Network, qui permet d'identifier plus rapidement les activités illicites en mettant en relation les partenaires chargés de l'application de la loi et les institutions du secteur privé dans différentes juridictions. Beacon n'a pas élargi la définition de TRM en matière d'« activités illicites », mais a accéléré la vitesse à laquelle les renseignements hautement fiables, les données sur les incidents et les conclusions des enquêtes sont intégrés à notre plateforme, améliorant ainsi la visibilité sur les menaces émergentes et les événements à grande échelle au fur et à mesure qu'ils se déroulent.

- Augmentation des activités bloquées dans plusieurs types de crimes, en partie due au renforcement des mesures coercitives à l'encontre des émetteurs de stablecoins qui ciblent les portefeuilles liés au contournement des sanctions, au financement du terrorisme, à la fraude et au piratage informatique.

Dans l'ensemble, ces dynamiques indiquent que l'augmentation totale des activités illicites liées aux cryptomonnaies en 2025 a été moins influencée par une expansion généralisée de tous les types d'activités illicites que par des chocs concentrés, des développements liés à l'application de la loi et une attribution plus rapide et plus fiable par TRM, en particulier en ce qui concerne les piratages à grande échelle et les flux liés aux sanctions.

{{premium-content_chapter-divider}}

Méthodologie et approche de TRM

<h3 class="premium-content_subhead">Why we rethought how illicit crypto activity is contextualized</h3>

Les activités illicites liées aux cryptomonnaies ont traditionnellement été exprimées en pourcentage du volume total des transactions sur la blockchain. Si cette approche offre un point de référence pratique et général, elle présente toutefois des limites importantes qui deviennent plus prononcées à mesure que les marchés des cryptomonnaies mûrissent.

Le volume total de la blockchain reflète un large éventail d'activités qui ne correspondent pas nécessairement à des transferts économiques réels ou à des changements de propriété. Le trading à haute fréquence, la tenue de marché automatisée, l'arbitrage, les flux d'échange internes et les comportements techniques tels que les cycles répétés de fonds entre différentes adresses peuvent gonfler considérablement le volume des transactions sans introduire de nouveaux capitaux ni augmenter la valeur effective en circulation.

Bien que TRM utilise des techniques pour estimer les changements de propriété et filtrer certains mouvements internes ou autoréférentiels, ces méthodes sont intrinsèquement imparfaites. Dans la pratique, il est de plus en plus difficile de faire la distinction entre les transferts économiques réels et les activités techniques ou intermédiaires sur des marchés caractérisés par des transactions rapides, une infrastructure à plusieurs niveaux et la réutilisation répétée des mêmes fonds dans plusieurs portefeuilles. En conséquence, le volume total de la blockchain fonctionne souvent comme un dénominateur bruité, qui peut masquer l'ampleur économique réelle et l'impact des activités illicites plutôt que les mettre en lumière.

Pour cette raison, TRM a apporté deux modifications à cette estimation cette année :

- Estimation par le bas : affinement du dénominateur

- Activités illicites en pourcentage des sorties des prestataires de services d'actifs virtuels (VASP)

1. Estimation par le bas : affinement du dénominateur

Pour l'estimation de la limite inférieure, TRM limite désormais le dénominateur aux activités liées aux cryptomonnaies impliquant des services connus, des portefeuilles connus et des groupes de services, ainsi qu'un ensemble limité de groupes qui se comportent clairement comme des services mais dont l'attribution n'est pas complète. Cet ajustement vise à aligner davantage le dénominateur sur les activités qui reflètent une utilisation économique réelle, plutôt que sur des mouvements techniques ou autoréférentiels.

L'approche révisée exclut intentionnellement les volumes importants d'activité qui gonflent le nombre de transactions sans représenter de transferts de valeur significatifs. Cela inclut les opérations fictives, les chaînes de peel, les mouvements d'échange internes et les activités d'arbitrage à haute fréquence. De tels comportements peuvent générer un volume important sur la chaîne tout en n'introduisant que peu ou pas de nouveaux capitaux et sans augmenter la valeur disponible pour les utilisateurs. Leur prévalence s'est accrue parallèlement à l'apparition de nouvelles blockchains et de nouveaux environnements de trading qui permettent des stratégies hautement automatisées.

En limitant le dénominateur aux activités pouvant être identifiées avec certitude et contextualisées sur le plan économique, cette méthodologie produit une base de référence plus prudente et plus significative sur le plan analytique pour évaluer les activités illicites. Le principal compromis consiste à exclure certaines activités entre pairs et certaines activités liées aux portefeuilles personnels qui n'interagissent pas avec des services identifiables. TRM considère ce compromis comme justifié, car nous privilégions la précision et l'interprétabilité plutôt que l'exhaustivité dans des environnements où le volume brut des transactions peut obscurcir, plutôt que clarifier, la réalité économique.

2. Part des activités illicites dans les sorties des prestataires de services d'actifs virtuels (PSAV)

TRM introduit un nouvel indicateur qui définit les activités illicites comme une part des sorties des VASP, plutôt que comme une part du volume total des transactions sur la chaîne. Cette approche reflète notre opinion selon laquelle le risque illicite est mieux compris par rapport à la liquidité disponible qu'à l'activité globale de la blockchain. Dans ce rapport, nous estimons la liquidité disponible à partir de la valeur en dollars américains des fonds quittant les prestataires de services d'actifs virtuels (PSAV). Les sorties des PSAV représentent le moment où la valeur quitte les environnements de conservation et devient librement utilisable dans l'écosystème en chaîne, où elle peut être transférée, convertie et utilisée à des fins diverses, y compris des activités illicites.

Un exemple simplifié illustre cette distinction.

{{28-2026-crypto-crime-report-callout-2}}

Ce cadre basé sur la liquidité correspond mieux au mode de fonctionnement réel des réseaux illicites. Les acteurs illicites ne sont pas limités par le nombre de transactions, mais par l'accès à des valeurs transférables pouvant financer leurs opérations, leurs paiements et leurs réseaux en aval . En ancrant le dénominateur aux fonds quittant les PSAN, cet indicateur se concentre sur le pool de capitaux réellement accessibles à l'utilisation, plutôt que sur l'activité technique des transactions dictée par la structure du marché, les stratégies commerciales ou le comportement interne du système.

Nous ne suggérons pas que les sorties VASP capturent toutes les sources de liquidité, ni que chaque sortie représente un capital nouvellement introduit. Cependant, en tant que référence cohérente et observable, la liquidité disponible fournit un contexte plus stable et plus significatif sur le plan économique pour évaluer les activités illicites que le volume total de la blockchain seul. Utilisée parallèlement aux mesures traditionnelles, cette approche offre une vision plus claire et plus intuitive de la manière dont les acteurs illicites participent à l'écosystème cryptographique et en tirent profit.

Comment nous avons calculé les volumes illicites totaux

L'estimation par TRM du volume total des cryptomonnaies illicites est basée sur la valeur en dollars américains des fonds volés lors de piratages cryptographiques, combinée à la valeur en dollars américains des transferts vers des adresses blockchain sur Bitcoin, Ethereum, TRON, Binance Smart Chain et Polygon que TRM a attribués à des entités illicites. Ces entités comprennent un large éventail de catégories de menaces, telles que les fraudes, les acteurs sanctionnés, les organisations terroristes et les marchés du darknet.

Nous considérons cette estimation comme une base de référence prudente, c'est-à-dire un minimum, ou « seuil », pour les activités illicites liées aux cryptomonnaies. Les activités illicites sur les blockchains sont souvent identifiées avec un certain retard, car leur attribution s'améliore au fil du temps grâce aux mesures prises par les forces de l'ordre, aux sanctions, aux procédures judiciaires et aux rapports open source. À mesure que de nouvelles informations apparaissent et que d'autres portefeuilles sont associés à des acteurs illicites connus, les estimations historiques augmentent souvent, renforçant l'idée que les mesures initiales sous-estiment l'ampleur réelle des activités illicites au moment où elles se sont produites.

Plusieurs catégories d'activités sont intentionnellement exclues de cette estimation.

- Tout d'abord, nous excluons les produits provenant d'activités criminelles qui ont pour origine des monnaies fiduciaires et qui sont ensuite convertis en cryptomonnaies. Ces flux entrent généralement dans l'écosystème cryptographique par le biais de passerelles d'accès et d'intermédiaires de paiement et sont difficiles à identifier à partir des seules données de la chaîne. Pour estimer avec précision cette activité, il faudrait disposer d'informations supplémentaires provenant des prestataires de services d'actifs virtuels (PSAV) et des cellules nationales de renseignement financier, qui ne sont pas toujours disponibles.

- Deuxièmement, nous excluons les transferts vers des adresses blockchain qui n'ont pas été attribuées à des activités illicites. Si les adresses non attribuées peuvent inclure des acteurs illicites, elles englobent également un volume important d'activités légitimes. Le cas échéant, nous estimons une limite supérieure pour ces activités en examinant les transactions impliquant des adresses non attribuées qui ne semblent pas représenter des transferts internes au sein d'une même entité.

- Troisièmement, notre estimation exclut le blanchiment des produits illicites issus des cryptomonnaies. L'indicateur de volume illicite vise à saisir les revenus générés par les acteurs illicites, et non les mouvements ultérieurs de ces fonds à travers les chaînes de blanchiment. Lorsque nous calculons le volume illicite des cryptomonnaies en tant que part de l'activité globale de la blockchain, nous nous concentrons sur le volume des transactions entrantes attribuées à des entités illicites et excluons les transferts qui semblent être internes à une seule entité, tels que les chaînes de décorticage ou certains échanges décentralisés.

Avertissement : les chiffres globaux relatifs au volume illicite sont susceptibles d'être révisés à la hausse.

Ces chiffres reflètent les estimations actuelles de TRM concernant le volume des cryptomonnaies illicites, sur la base des meilleures informations disponibles au moment de la publication. Cependant, la détection et l'attribution des activités illicites sont intrinsèquement complexes et souvent retardées. Au fur et à mesure que les enquêtes progressent, que de nouvelles sanctions sont prononcées, que des dossiers sont rendus publics et que des informations supplémentaires sont divulguées, des portefeuilles et des transactions jusqu'alors inconnus sont fréquemment associés à des acteurs illicites.

En conséquence, les estimations globales du volume illicite ont tendance à augmenter au fil du temps. Les lecteurs doivent donc considérer les chiffres présentés dans ce rapport comme une base de référence dynamique plutôt que comme une mesure fixe. Cette prévision de révision à la hausse s'applique à la fois à notre méthodologie actuelle et aux estimations antérieures, reflétant la nature évolutive de l'attribution et l'intégration continue de nouvelles informations.

{{premium-content_chapter-divider}}

Sanctions

<h3 class="premium-content_subhead">Inflows to sanctioned entities increased; counter-Russia sanctions remained an international priority</h3>

Les cryptomonnaies associées aux flux entrants vers des entités et juridictions sanctionnées ont atteint 93 milliards de dollars américains en 2025, dont 72 milliards liés au jeton A7A5. Cette augmentation est toutefois largement due à la désignation de nouvelles entités importantes et à l'attribution supplémentaire d'adresses de cryptomonnaies liées à des entités déjà désignées.

Si le volume des sanctions représente déjà la majeure partie des activités illicites, ce chiffre est encore plus élevé si l'on tient compte des entités soumises aux mesures spéciales du FinCEN. En 2025, le groupe Huione (un conglomérat cambodgien) a été désigné comme une institution financière étrangère présentant un risque élevé de blanchiment d'argent par le FinCEN, avec plus de 39,6 milliards de dollars américains reçus pour la seule année 2025. De nouvelles désignations d'entités majeures telles que la plateforme de paiement transfrontalière russe A7, la nouvelle marque Grinex de l'échange de cryptomonnaies russe Garantex, désormais sanctionné, et le réseau de l'organisation criminelle transnationale (TCO) Prince Group, basée au Cambodge, ont entraîné une part importante du volume vers les entités et juridictions sanctionnées.

Le fait que les autorités se sentent de plus en plus à l'aise dans le domaine des cryptomonnaies a permis d'attribuer des adresses de cryptomonnaies à des entités déjà désignées, telles que le Corps des gardiens de la révolution islamique (CGRI), Herzallah Exchange and General Trading Company (Hamas), Ansarallah (Houthis) et la Cheil Credit Bank de Corée du Nord, ce qui a également contribué à cette augmentation.

Près de 95 % des flux entrants vers les entités et juridictions sanctionnées en 2025 provenaient de stablecoins. Les stablecoins russes A7A5 et Tether USDT) représentaient la majorité de ces flux entrants. Entre 2024 et 2025, les flux totaux à destination et en provenance d'entités et de juridictions sanctionnées provenant d'échanges centralisés ont diminué de près de 30 % ; cependant, les flux à destination et en provenance de services à haut risque / sans KYC et de services décentralisés ont augmenté de plus de 200 %. Cette évolution reflète probablement plusieurs facteurs :

- Amélioration de la surveillance des transactions et du contrôle des portefeuilles par les bourses centralisées

- Recours accru à des tactiques d'obscurcissement par des acteurs sanctionnés, telles que la stratification des fonds via des portefeuilles intermédiaires.

- Un abandon plus général des plateformes centralisées en raison du risque accru de détection ou de gel des actifs

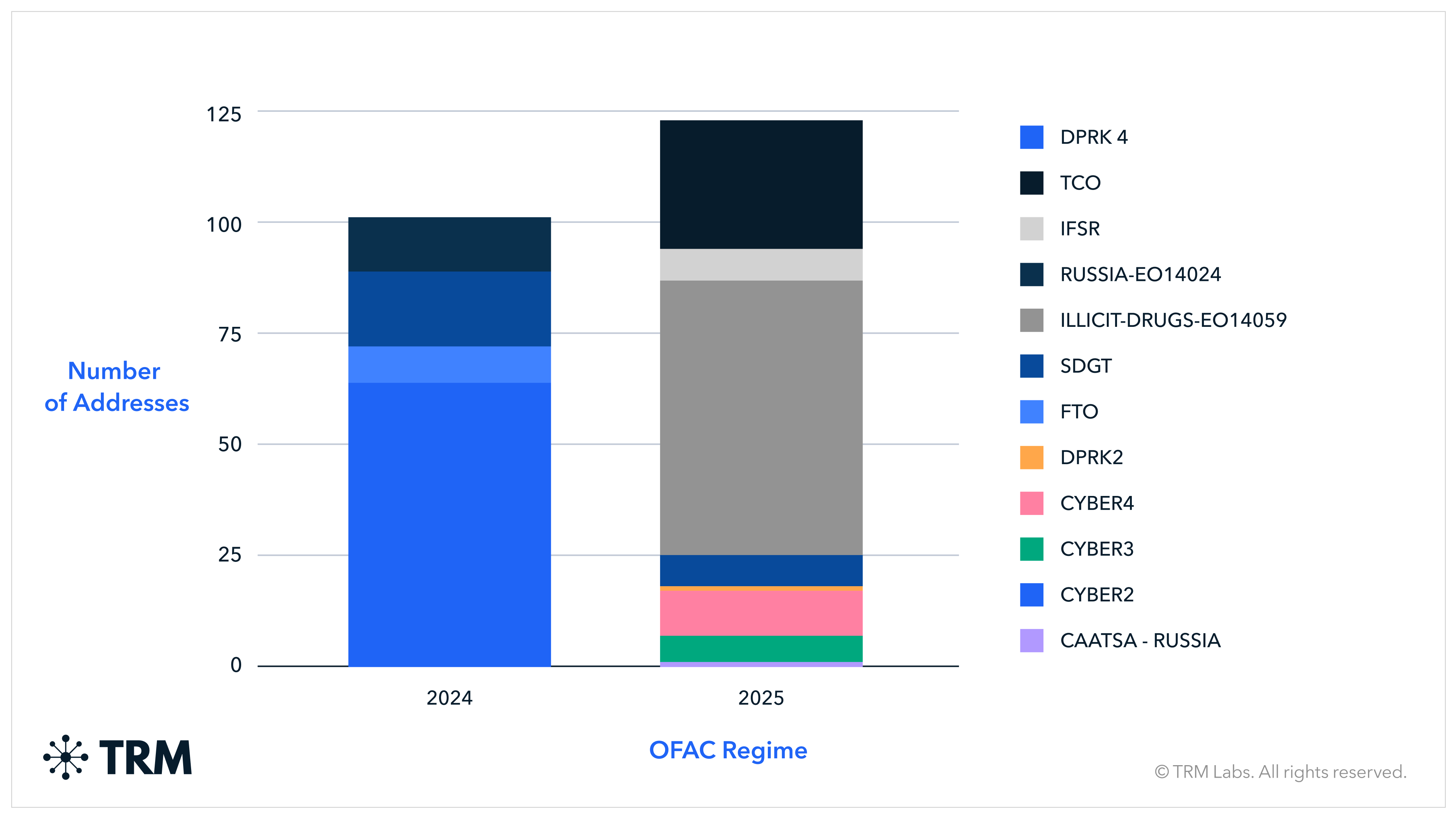

En 2025, 21 sanctions liées aux cryptomonnaies ont été prononcées (et une radiation) dans l'Union européenne, au Royaume-Uni et aux États-Unis.

Seize de ces désignations comprenaient des adresses de cryptomonnaie, dont l'une marquait la première fois que l'UE incluait des adresses réelles dans une désignation de sanctions. Dans son 19e train de sanctions contre la Russie, l'UE a également adopté des interdictions de transaction à l'encontre du processeur de paiement Payeer, ainsi qu'une mesure inédite interdisant toutes les transactions impliquant A7A5. Quatre désignations étaient des sanctions conjointes entre les États-Unis et leurs alliés, notamment le Royaume-Uni et l'Australie, principalement axées sur la cybercriminalité et la lutte escroquerie internationales. L'année 2025 a également marqué la première radiation d'une entité cryptographique sanctionnée, avec la radiation de Tornado.cash en mars 2025, à la suite de la décision rendue en novembre 2024 par la cinquième chambre d'appel des États-Unis.

Dans toutes les juridictions, la familiarité croissante des autorités avec les cryptomonnaies et leurs capacités d'enquête leur ont permis d'inclure des adresses comme identifiants dans les désignations de sanctions, en particulier lorsque ces adresses sont directement liées à des entités désignées et que les autorités ont confiance dans leur attribution. Ces récentes désignations suggèrent que l'OFAC et d'autres organismes de désignation continueront à ajouter des adresses de portefeuille lorsque cela est possible afin de renforcer l'application de la loi.

Les priorités des États-Unis en matière de sanctions liées aux cryptomonnaies ont évolué d'une administration à l'autre

Les sanctions imposées dans le domaine des cryptomonnaies reflètent un changement clair dans les priorités de l'exécutif. Un peu plus de 50 % des adresses sanctionnées en 2025 étaient associées au marché des drogues illicites, ciblant des entreprises et des individus liés à la production et à la distribution de fentanyl. Ce changement intervenu en 2025, considéré conjointement avec d'autres activités américaines dans l'hémisphère occidental, suggère que la politique américaine en matière de sanctions devrait rester axée en 2026 sur les organisations criminelles transnationales, les drogues illicites et le pétrole, ainsi que sur les cyberacteurs étrangers, en mettant l'accent sur les entités iraniennes et vénézuéliennes.

{{premium-content_chapter-divider}}

Concurrents stratégiques mondiaux

Russie

<h3 class="premium-content_subhead">The A7 network anchored Russia’s professionalized sanctions evasion effort with over USD 56 billion in volume</h3>

Lorsque la Russie a envahi l'Ukraine en 2022, s'attirant ainsi de sévères sanctions internationales, les mouvements transfrontaliers de cryptomonnaies sont devenus un moyen de contourner ces sanctions. En 2025, les activités de contournement des sanctions par la Russie se sont institutionnalisées, se consolidant autour du réseau A7.

A7 est une plateforme transfrontalière de contournement des sanctions soutenue par le Kremlin qui a étendu les fonctions précédemment assurées par des réseaux plus petits et fragmentés. Une fuite de communications internes d'A7 a permis d'attribuer un important regroupement cryptomonnaies, révélant un volume direct lié à A7 d'au moins 56 milliards de dollars, avec des flux supplémentaires transitant par des portefeuilles intermédiaires probablement liés à des sociétés écrans d'A7 ou à des partenaires commerciaux étrangers dans des pays tels que la Chine, l'Asie du Sud-Est et l'Afrique du Sud.

L'analyse de la chaîne montre plus de 2 milliards de dollars d'exposition bidirectionnelle entre A7, les bourses russes sanctionnées Garantex et Grinex, et plusieurs entités enregistrées au Kirghizistan qui sont probablement affiliées à Garantex. Plusieurs portefeuilles affichent des indicateurs compatibles avec une infrastructure partagée ou un contrôle chevauchant, ce qui suggère une coordination commune pour contourner les sanctions. Les adresses associées à A7 montrent également une exposition à l'IRGC, au Hamas et aux entités sanctionnées HuiOne et BYEX, soulignant le chevauchement avec d'autres réseaux financiers à haut risque.

Les intermédiaires basés en Chine ont soutenu les flux d'approvisionnement et de paiement.

Les fonds liés à A7 ont transité par des intermédiaires dans plusieurs juridictions, avec une exposition particulièrement forte aux entités basées en Chine et à Hong Kong. TRM Labs a identifié plusieurs contreparties chinoises recevant des volumes de transactions bien supérieurs à ce que l'on pourrait attendre compte tenu de leur profil commercial apparent, ce qui indique l'utilisation d'intermédiaires cryptographiques potentiellement basés à Hong Kong pour traiter les paiements pour le compte d'entreprises continentales, où l'utilisation des cryptomonnaies est restreinte.

Ces entités recevaient fréquemment des USDT sur TRON provenant d'A7, de portefeuilles affiliés à A7 et d'entités susceptibles d'utiliser l'infrastructure Garantex. Les entreprises chinoises de logistique et d'électronique occupaient une place prépondérante. Un transitaire chinois a accepté d'expédier des composants de navigation pour missiles vers la Russie. Il a reçu 1,31 million de dollars de Garantex, ainsi que des fonds supplémentaires provenant d'une entité liée à Garantex basée au Kirghizistan. Par ailleurs, les adresses liées à A7 montrent une exposition de plus de 37 millions de dollars à un revendeur chinois de produits électroniques, ce qui renforce le rôle des intermédiaires basés en Chine dans le soutien aux chaînes d'approvisionnement russes en temps de guerre.

Les stablecoins ont facilité les règlements transfrontaliers de la Russie ; la valeur du stablecoin russe A7A5 a été artificiellement gonflée.

Les stablecoins ont joué un rôle central dans les activités de contournement des sanctions russes en 2025, comme dans d'autres économies soumises à de fortes restrictions. Alors que l'A7A5 a connu une utilisation accrue au sein des écosystèmes A7 et Garantex, l'USDT était l'actif de règlement dominant pour les paiements transfrontaliers.

Selon l'analyse de TRM, environ 34 % du volume des transactions de l'A7A5 aurait été artificiellement gonflé par des opérations fictives, notamment des transferts rapides et circulaires correspondant à un comportement automatisé. L'ampleur et la vitesse de ces schémas rendent peu plausibles des explications telles que les transactions P2P ou les rampes d'accès et de sortie des monnaies fiduciaires. Au contraire, cette activité semble avoir été conçue pour gonfler la liquidité apparente et renforcer la confiance dans une stablecoin relativement nouvelle pour le commerce international.

L'analyse de la chaîne indique que l'A7A5 a été utilisé de manière disproportionnée dans les transactions entre A7, Garantex et des entités basées au Kirghizistan qui font probablement partie du même réseau de contournement des sanctions. A7A5 a été principalement utilisé pour régler des transactions entre ces intermédiaires étrangers, des entités russes et des partenaires commerciaux impliqués dans des achats, ce qui renforce l'évaluation de TRM selon laquelle A7A5 est destiné à servir de mécanisme de règlement interne dans le cadre d'un réseau plus large de contournement des sanctions, et non de stablecoin compétitif à l'échelle mondiale. L'association d'un stablecoin lié au marché intérieur et d'une infrastructure en chaîne partagée souligne la nécessité d'innovation et de coordination de la part des organismes de sanction, alors que la Russie s'adapte aux régimes de sanctions.

2025 a été l'année du rebranding russe

Les services cryptographiques liés à la Russie ont de plus en plus réagi aux sanctions et aux mesures coercitives en procédant rapidement à un changement de marque et à une nouvelle constitution. À la suite de l'opération internationale menée en mars 2025 contre Garantex, les chaînes Telegram associées à la plateforme ont rapidement fait la promotion d'un service qui lui succède, Grinex. Une analyse de la chaîne a ensuite confirmé la continuité entre les deux, y compris la migration des actifs facilitée par A7A5.

TRM a également identifié plusieurs autres plateformes liées à la Russie lancées au Kirghizistan qui partageaient des interfaces utilisateur, une infrastructure backend et des heuristiques de portefeuille presque identiques à celles de Garantex. ABCeX et sa nouvelle marque AEXBit présentaient des caractéristiques similaires, telles que des dépenses conjointes dans un portefeuille chaud partagé, indiquant un contrôle commun. Dans le cadre d'une initiative similaire, le processeur de paiement affilié à la Russie Cryptomus a lancé un service parallèle, Heleket, qui a reçu ses liquidités initiales directement de Garantex. TRM a identifié des caractéristiques communes, notamment des calendriers de lancement coordonnés, des changements minimes en matière de service ou de conformité et des infrastructures en chaîne qui se chevauchent, confirmant notre évaluation selon laquelle ces services ont simplement été rebaptisés.

Ces changements de marque prévus pour 2025 s'inscrivent probablement dans le cadre d'une initiative coordonnée au niveau central visant à préserver l'accès de la Russie aux liquidités internationales en cryptomonnaies tout en protégeant les principaux opérateurs contre les sanctions et les risques juridiques. Une attribution plus rapide, ciblant les infrastructures partagées plutôt que des marques spécifiques, et une plus grande aisance avec les sanctions spécifiques aux cryptomonnaies pourraient permettre aux autorités de lutter plus efficacement contre ces réseaux en 2026.

Venezuela

<h3 class="premium-content_subhead">Stablecoins, P2P activity were central to Venezuela’s evolving crypto ecosystem</h3>

En 2025, l'écosystème des cryptomonnaies au Venezuela a été façonné par l'instabilité macroéconomique, la pression des sanctions et l'incertitude réglementaire, ce qui a contribué à une dépendance généralisée à l'égard des stablecoins (en particulier l'USDT) pour les activités financières quotidiennes. Les stablecoins sont couramment utilisés pour les paiements de détail, les transferts de fonds et les transactions financières informelles, ce qui reflètela dépréciation continue2 du bolívar et l'accès limité à une infrastructure bancaire fiable. L'utilisation des cryptomonnaies connaît une croissance rapide au Venezuela, qui se classait 11e parmi les 20 premiers pays en termes d'adoption des cryptomonnaies en 2025, selon le rapport 2025 Crypto Adoption Report de TRM.

Suite à la restructuration en 2023 de la Superintendance nationale des cryptoactifs et des activités connexes (SUNACRIP), l'environnement réglementaire vénézuélien en matière de cryptomonnaies reste fragmenté et opaque. Les lacunes en matière de surveillance formelle, associées à l'utilisation persistante du peer-to-peer (P2P) et aux modèles de services imbriqués opérant au sein de plateformes mondiales, introduisent des risques structurels, notamment en matière d'exposition aux sanctions.

Les grandes plateformes d'échange internationales offrant des fonctionnalités P2P continuent de jouer un rôle prépondérant, permettant aux utilisateurs de convertir des bolívares en stablecoins sans passer par les institutions financières traditionnelles. Parallèlement à ces grandes plateformes, divers prestataires informels opèrent via des applications de messagerie et des transactions de portefeuille à portefeuille. Si ces canaux peuvent favoriser l'inclusion financière, leur caractère informel réduit la transparence des contreparties et des flux transactionnels, augmentant ainsi l'exposition de l'ensemble de l'écosystème au risque de criminalité financière.

Les plateformes tolérées par le gouvernement coexistent avec les rails informels

Parallèlement à l'activité informelle, plusieurs plateformes de paiement cryptographiques nationales semblent fonctionner avec une certaine tolérance de la part des pouvoirs publics, offrant des services de paiement aux commerçants, des passerelles de sortie vers les monnaies fiduciaires et des services basés sur des stablecoins. Certaines de ces entités opèrent probablement dans le cadre de réglementations locales et sont intégrées dans les systèmes de paiement nationaux, tandis que d'autres opèrent dans plusieurs juridictions, reliant des comptes en stablecoins et des réseaux de paiement régionaux, y compris des banques locales.

Cette dynamique reflète un environnement financier hybride façonné par les impératifs économiques, l'ambiguïté réglementaire et les efforts continus visant à maintenir l'accès à la valeur liée au dollar.

Les infrastructures financières à haut risque et les stablecoins sont probablement utilisés dans les règlements pétroliers.

Les activités liées aux actifs numériques au Venezuela, bien que souvent motivées par des impératifs macroéconomiques, s'inscrivent également dans un réseau de plus en plus complexe d'infrastructures financières transfrontalières. En 2025, les stablecoins telles que l'USDT restaient au cœur des activités financières nationales et des règlements informels en devises étrangères, mais elles étaient également utilisées dans des transactions reflétant les mécanismes de règlement alternatifs utilisés dans les juridictions soumises à des sanctions sévères.

Les intermédiaires opérant au Venezuela et dans les pays voisins se sont probablement livrés à des activités liées aux actifs numériques impliquant des stablecoins, dans des contextes compatibles avec les flux commerciaux liés au pétrole. Ces tendances semblent refléter des adaptations structurelles à l'accès limité aux canaux traditionnels en dollars et à l'infrastructure bancaire. Dans certains cas, cette activité passe par des bourses régionales à haut risque ou des bourses régionales et internationales opérant dans plusieurs juridictions.

TRM a également identifié des expositions impliquant des intermédiaires historiquement liés à des réseaux financiers à haut risque associés à l'Iran, à la Russie et à la Chine. Dans certains cas, ces expositions se sont produites parallèlement à l'utilisation d'actifs numériques alternatifs susceptibles de limiter la traçabilité ou la visibilité des mesures coercitives. Ces observations mettent en évidence les risques systémiques inhérents aux écosystèmes de stablecoins à haute vitesse, en particulier ceux qui opèrent dans des environnements réglementaires fragmentés ou peu transparents.

{{28-2026-crypto-crime-report-footnote-2}}

L'Iran

<h3 class="premium-content_subhead">Iran’s crypto economy was resilient under sanctions and conflict</h3>

L'économie cryptographique iranienne a largement maintenu son engagement tout au long des années 2024 et 2025, démontrant à quel point les actifs numériques sont désormais profondément ancrés dans le système financier du pays. Malgré la pression persistante des sanctions, le renforcement des contrôles, les perturbations géopolitiques et les cyberattaques visant les infrastructures financières, les flux cryptographiques iraniens se sont adaptés plutôt que de s'effondrer.

TRM a observé environ 11,4 milliards de dollars d'activité cryptographique totale en Iran en 2024 et environ 10 milliards de dollars en 2025, incluant les flux entrants et sortants. Bien que l'activité ait légèrement diminué d'une année sur l'autre, l'ampleur et la constance de ces volumes indiquent une demande structurelle et non une participation spéculative. Étant donné que le recours à des intermédiaires offshore et à des règlements par l'intermédiaire de courtiers continue de se développer, les totaux observés pour ces deux années restent susceptibles d'être révisés à la hausse.

La guerre a montré une consolidation, pas un effondrement

Le conflit entre l'Iran et Israël, qui a duré 12 jours, du 13 au 24 juin 2025, a servi de test de résistance à l'écosystème cryptographique iranien et a mis en évidence sa résilience face à une pression géopolitique intense. Pendant la période du conflit, le volume cryptographique de l'Iran a augmenté d'environ 35 %, tandis que le nombre de transactions a diminué d'environ 40 %. Dans le même temps, la taille moyenne des transactions a augmenté d'environ 122 % par rapport à la même période en 2024.

Cette divergence n'indique pas une diminution de l'utilisation des cryptomonnaies, mais plutôt une consolidation de l'activité vers des transferts moins nombreux et plus importants, un schéma qui correspond davantage à un comportement dicté par la crise, tel que la fuite des capitaux, la consolidation des soldes et l'atténuation des risques, qu'à des opérations commerciales courantes. Même en présence de perturbations du réseau, d'une pression accrue des sanctions et d'un conflit actif, les rails cryptographiques iraniens ont continué à fonctionner comme un canal fiable pour transférer des valeurs lorsque les voies financières traditionnelles étaient les plus limitées.

Nobitex s'est adapté sous pression

Cette dynamique de consolidation était visible au niveau des échanges. Dans les jours qui ont précédé les frappes israéliennes du 13 juin, les sorties de fonds de Nobitex (la plus grande bourse de cryptomonnaies d'Iran) ont bondi de plus de 150 % d'une semaine sur l'autre, indiquant que les utilisateurs retiraient de manière proactive leurs fonds des plateformes nationales en prévision d'une escalade. Peu après, le groupe Predatory Sparrow, lié à Israël, a pris pour cible Nobitex dans le cadre d'un piratage d'environ 90 millions de dollars, ce qui a déclenché une méfiance généralisée des utilisateurs et une perturbation temporaire du marché. À la suite de cela, le volume des transactions entrantes a chuté de plus de 70 % par rapport à l'année précédente.

L'écosystème cryptographique national iranien a continué à fonctionner malgré ces chocs. Nobitex a repris ses activités par étapes à partir de la fin juin, aidé en partie par ses réserves en bitcoins, notamment des fonds provenant de portefeuilles liés à l'exploitation minière auparavant inactifs. Plus généralement, l'activité s'est réorientée vers des portefeuilles intermédiaires et des services offshore plutôt que de disparaître.

Les manifestations nationales ont entraîné la coupure d'Internet et la suppression de la participation.

Fin décembre 2025, le régime a répondu aux manifestations antigouvernementales généralisées par des mesures de contrôle étatiques agressives, notamment la coupure quasi totale d'Internet et la restriction des services numériques, dans le but de réprimer la mobilisation et la circulation de l'information. Cela a eu des conséquences différentes pour l'écosystème cryptographique par rapport à la guerre qui avait eu lieu plus tôt dans l'année.

Entre le 28 décembre 2025 et le 16 janvier 2026, le volume total des cryptomonnaies en Iran a diminué d'environ 60 % par rapport à l'année précédente, tandis que le nombre de transactions a chuté d'environ 63 % par rapport à la même période en 2024-2025. Bien que ces dates correspondent à une période définie, les manifestations et les restrictions de connectivité associées se sont poursuivies au-delà de cette période, ce qui suggère que la baisse d'activité observée reflète une situation persistante et non un choc passager.

Les données montrent que la participation des particuliers et des petits acteurs au marché des cryptomonnaies a été fortement limitée, probablement en raison des coupures Internet, de la crainte de la surveillance et de l'accès restreint aux plateformes d'échange. Alors que des centaines de millions de dollars continuaient de circuler sur la chaîne, l'activité s'est concentrée sur un groupe plus restreint d'acteurs disposant de capacités plus importantes et capables de fonctionner malgré les perturbations. En bref, les conflits externes ont accéléré les mouvements de capitaux, tandis que les troubles internes ont limité le nombre de participants.

La part des flux liés aux activités illicites iraniennes est restée stable

En 2025, le volume illicite des cryptomonnaies iraniennes s'élevait à un peu plus de 580 millions de dollars, soit environ 5,9 % de l'activité observée. En 2024, les activités illicites représentaient environ 5,1 % du volume total observé, soit environ 600 millions de dollars américains. Si le volume illicite absolu a légèrement diminué, en ligne avec l'activité globale, sa part dans les flux totaux est restée stable, ce qui renforce l'idée que l'utilisation illicite et le contournement des sanctions sont structurellement ancrés. À mesure que de nouvelles activités illicites sont identifiées, ces chiffres restent susceptibles d'être révisés à la hausse.

Au cours de ces deux années, les activités illicites de l'Iran se sont concentrées de manière écrasante sur les stablecoins, en particulier l'USDT. Cette préférence reflète probablement la liquidité de l'USDT, ses faibles coûts de transaction et sa compatibilité avec les réseaux de règlement par l'intermédiaire de courtiers. En marge, les acteurs ont continué à superposer des transactions en utilisant des actifs alternatifs et des techniques de routage, mais ces méthodes ont complété, plutôt que remplacé, l'USDT comme actif de règlement principal.

Étude de cas : au cœur d'un réseau d'échange cryptographique aligné sur le CGRI

L'analyse TRM a permis d'identifier deux plateformes d'échange de cryptomonnaies enregistrées au Royaume-Uni qui ont traité des centaines de millions de dollars de transactions en stablecoins tout en fonctionnant comme une infrastructure financière offshore liée au Corps des gardiens de la révolution islamique (CGRI) iranien. Bien que ces entités, enregistrées au Royaume-Uni sous les noms de Zedcex et Zedxion, se présentaient publiquement comme des plateformes d'échange de cryptomonnaies classiques, les registres de la chaîne et les documents d'entreprise indiquent qu'elles opéraient comme une seule et même entreprise d'échange intégrée dans un écosystème plus large de contournement des sanctions.

Entre 2023 et 2025, une part importante de l'activité de Zedcex concernait des portefeuilles liés à des entités contrôlées par le CGRI. En 2023, les flux liés au CGRI ont représenté environ 24 millions de dollars, soit environ 60 % de l'activité observée. Cette part a fortement augmenté en 2024, lorsque le volume lié au CGRI a atteint environ 620 millions de dollars (soit près de 90 % du total des flux), avant de redescendre à environ 410 millions de dollars en 2025, à mesure que l'activité non liée au CGRI augmentait. Au cours de cette période, Zedcex a traité près d'un milliard de dollars de transactions associées au CGRI, principalement en USDT sur la blockchain TRON, une combinaison qui offre des frais peu élevés, une grande liquidité et une large acceptation par les courtiers.

Les registres des sociétés montrent que les deux bourses ont été constituées au Royaume-Uni en utilisant des adresses de bureaux virtuels, des administrateurs communs et des dépôts répétés de documents inactifs, malgré l'ampleur des activités observées sur la chaîne. La séquence de leur constitution et des changements de direction suggère une continuité plutôt qu'une séparation des opérations. Le contrôle antérieur de l'entreprise était lié à Babak Morteza Zanjani, un financier précédemment sanctionné par les États-Unis et l'Union européenne pour avoir facilité le contournement des sanctions liées à l'Iran. L'affaire Zedcex reflète une tendance plus large selon laquelle les infrastructures cryptographiques de type bourse opèrent à l'étranger tout en maintenant des liens fonctionnels avec les économies sanctionnées.

Le traçage sur la chaîne relie directement les portefeuilles attribués à Zedcex aux adresses désignées par les autorités israéliennes comme appartenant au CGRI et inscrites sur la liste noire des émetteurs de stablecoins. Les fonds ont été acheminés entre des portefeuilles contrôlés par le CGRI, des intermédiaires offshore et des bourses iraniennes nationales, intégrant ainsi les flux sanctionnés dans l'économie cryptographique iranienne au sens large. Dans au moins un cas, TRM a observé des transferts directs dépassant 10 millions de dollars américains depuis une infrastructure liée à Zedcex vers un financier terroriste désigné par les États-Unis et associé au CGRI, sans acheminement par un intermédiaire.

Dans l'ensemble, ces conclusions illustrent un changement dans le risque lié aux sanctions : plutôt que d'abuser ponctuellement des rails cryptographiques, les acteurs sanctionnés opèrent ou s'intègrent de plus en plus dans l'infrastructure financière cryptographique elle-même, soulevant des questions fondamentales sur le contrôle des plateformes, la propriété effective et les limites des approches traditionnelles en matière de conformité.

{{premium-content_chapter-divider}}

Piratages et exploits cryptographiques

<h3 class="premium-content_subhead">Operational compromise drove USD 2.9 billion in losses</h3>

En 2025, des acteurs illicites ont dérobé 2,87 milliards de dollars américains lors de près de 150 piratages et exploits distincts.3 Si le nombre d'incidents est resté globalement stable par rapport aux dernières années, la gravité des pertes a fortement augmenté en raison d'un changement structurel dans les vecteurs d'attaque : les adversaires ont remonté la pile, ciblant les infrastructures opérationnelles (clés, portefeuilles et plans de contrôle) plutôt que smart contract .

Le paysage a été marqué par la violation massive de Bybit en février, qui a représenté 1,46 milliard de dollars (51 %) de tous les fonds volés en 2025. Cette concentration des pertes, dans laquelle les 10 incidents les plus importants ont représenté 81 % du total annuel, témoigne d'un environnement de menaces en pleine maturation. Les acteurs sophistiqués, en particulier ceux liés à la Corée du Nord (RPDC), ne se contentent plus d'exploiter le code : ils compromettent les fondements opérationnels des services d'actifs cryptographiques et les écosystèmes qui les entourent.

{{28-2026-crypto-crime-report-footnote-3}}

Des acteurs sophistiqués ont entraîné un risque de concentration

.png)

Les totaux annuels des piratages en 2025 ont été fortement influencés par les piratages de grande ampleur, qui ont parfois entraîné des défaillances catastrophiques. Alors que le montant moyen des incidents a atteint 19,5 millions de dollars, leur montant médian a chuté à 1,3 million de dollars. En 2025, cinq incidents seulement ont représenté 70 % de la valeur totale des cryptomonnaies volées.

Cet écart croissant illustre un environnement de risque à « longue traîne » : une poignée de méga-vols font grimper les chiffres mondiaux des pertes, tandis qu'un grand nombre d'incidents de moindre ampleur continuent de causer des dommages persistants à l'ensemble de l'écosystème cryptographique.

Les vecteurs d'attaque se sont orientés vers les infrastructures

L'ensemble de données de TRM classe les piratages et les exploits en cinq catégories principales : attaques contre les infrastructures, exploits de code, attaques de protocole, inconnues et autres. En 2025, la disparité entre les compromissions opérationnelles et les exploits sur la chaîne était évidente : les attaques contre les infrastructures étaient à l'origine de la grande majorité des pertes.

.png)

Si les exploits de code ont été les plus fréquents (52 incidents), ils ont représenté une part relativement faible du total des pertes (350 millions de dollars, soit 12,1 %), soit environ 6,7 millions de dollars par incident en moyenne. Les attaques de protocole ont été moins fréquentes (25 incidents), mais plus graves en moyenne (277 millions de dollars, soit 9,6 %), soit environ 11,1 millions de dollars par incident.

En revanche, les attaques contre les infrastructures — qui comprennent la compromission de clés privées/phrases de récupération, d'infrastructures de portefeuilles, d'accès privilégiés et de surfaces frontales — ont entraîné 2,2 milliards de dollars de pertes (76 %) dans 45 incidents, soit une moyenne d'environ 48,5 millions de dollars par incident . Le modèle dominant en 2025 était donc la compromission opérationnelle, souvent rendue possible par l'ingénierie sociale, la pénétration de l'environnement des développeurs ou les faiblesses des contrôles d'accès et de la gouvernance des retraits.

La violation de Bybit a défini la tendance

La violation de Bybit en février 2025, qui selon TRM aurait été perpétrée par des agents nord-coréens, a été l'événement marquant de l'année. Avec 1,46 milliard de dollars volés en une seule fois, Bybit fausse les totaux annuels. Mais cela clarifie également la réalité de la menace.

Même en excluant Bybit, les pertes pour 2025 auraient totalisé 1,4 milliard de dollars, soulignant la persistance des activités criminelles. Plus important encore, cette violation a confirmé une dynamique observée depuis longtemps : pour les adversaires de haut niveau, le meilleur retour sur investissement réside de plus en plus dans la compromission des infrastructures opérationnelles (clés, signataires, orchestration des portefeuilles) des entités centralisées plutôt que dans la découverte de nouvelles erreurs logiques dans les contrats intelligents.

La Corée du Nord et la blanchisserie chinoise

TRM Labs attribue 1,92 milliard de dollars à des acteurs liés à la Corée du Nord (RPDC) en 2025. Les données de 2025 reflètent également une évolution continue dans la manière dont les actifs volés sont traités après le vol. Les opérateurs nord-coréens s'appuient de plus en plus sur les réseaux de « blanchisserie chinoise », un terme utilisé par les enquêteurs pour décrire les courtiers OTC professionnalisés et les intermédiaires clandestins qui facilitent le retrait et le règlement à grande échelle.

Ces réseaux fournissent des services de blanchiment sous-traités : des courtiers OTC à haut volume absorbent les actifs volés et effectuent des règlements hors chaîne, éloignant ainsi l'opération de vol du point de retrait. Ils facilitent également le « chain hopping » et la fragmentation: des mouvements rapides entre les chaînes et les services afin de briser la traçabilité et d'acheminer les liquidités vers des canaux de retrait. Cette professionnalisation complique la récupération, car plus les actifs volés peuvent être acheminés rapidement par le biais d'intermédiaires multiples, plus la fenêtre d'interception est réduite.

Pour plus d'informations, consultez l'article « La Corée du Nord et l'industrialisation du vol de cryptomonnaies ».

L'impératif opérationnel pour 2026

Les données de 2025 montrent que le principal risque est d'ordre opérationnel. Smart contract sont nécessaires, mais ils ne suffisent plus.

L'évolution vers la compromission des infrastructures souligne l'importance cruciale de la conservation des clés sur des supports matériels, de l'isolation stricte des signataires, de la gouvernance des retraits (y compris les contrôles de vitesse et les approbations à plusieurs niveaux pour limiter la portée des accès compromis) et du renforcement de la sécurité opérationnelle pour les environnements de développement et les systèmes privilégiés. En outre, une surveillance basée sur la typologie, qui va au-delà du filtrage des entités pour détecter les routages inter-chaînes complexes compatibles avec le blanchiment industrialisé, permettrait une réponse plus proactive.

{{premium-content_chapter-divider}}

Escroqueries

<h3 class="premium-content_subhead">The fraud landscape evolved through converging typologies</h3>

Les acteurs ont envoyé environ 35 milliards de dollars américains en cryptomonnaie à des stratagèmes frauduleux rien qu'en 2025, soit un montant équivalent à celui reçu l'année dernière, qui s'élevait à 38 milliards de dollars américains. Ce chiffre reflète la combinaison des fonds tracés vers des portefeuilles confirmés comme étant liés escroquerie et escroquerie supplémentaires signalées par les victimes via les canaux publics de signalement et de réponse aux incidents.

Bien que les données actuelles de TRM montrent une diminution du volume des fraudes, cela ne doit pas être interprété comme un recul réel de l'activité frauduleuse. Les signalements de fraude sont souvent tardifs, les victimes mettant parfois des semaines, voire des mois, avant de se manifester. De plus, la grande majorité des victimes ne signalent jamais les faits, pour diverses raisons : gêne, crainte de nuire à leur réputation, incertitude quant à l'endroit où signaler les faits, scepticisme quant à la possibilité de récupérer les fonds, ou méconnaissance du fait qu'un crime a été commis. Par conséquent, les chiffres observés sur la fraude sous-estiment presque toujours l'ampleur réelle des activités frauduleuses, même si les chiffres signalés continuent d'augmenter au fil du temps.

En 2025, TRM a constaté 23 milliards de dollars de fraudes vérifiées et 12 milliards de dollars supplémentaires liés à des plaintes de la communauté. À mesure que les escrocs deviennent plus sophistiqués et s'adaptent rapidement, les plaintes de la communauté et les réseaux de signalement partagés sont de plus en plus essentiels pour détecter rapidement escroquerie nouveaux escroquerie , accélérer l'attribution et perturber la fraude avant que les pertes ne s'aggravent.

La fraude cryptographique est de plus en plus dominée par des groupes organisés fonctionnant avec une structure, une spécialisation et une efficacité dignes d'une entreprise. escroquerie partagent ouvertement leurs outils et leurs techniques, réutilisent des stratégies éprouvées et mettent en place des processus de recrutement qui ressemblent à ceux des entreprises légitimes.

Outre le vol financier, escroquerie nombreuses escroquerie à grande échelle sont liées à escroquerie qui peuvent recourir à la traite des êtres humains, à la coercition et à la violence, certains entretenant des relations avec les structures du pouvoir locales. Les gouvernements ont commencé à prendre des mesures coercitives plus directes, notamment en imposant des sanctions à l'encontre des entités et des personnes liées à escroquerie .

Les escroqueries à l'investissement ont dominé, mais les tactiques ont convergé

Comme les années précédentes, les stratagèmes liés à l'investissement ont représenté la majorité des pertes observées chez les victimes, soit 62 % des flux frauduleux en 2025. Dans cette catégorie, TRM a observé des pertes chez les victimes liées à pig butchering et à des systèmes pyramidaux/de Ponzi, qui ont continué à figurer parmi les sous-types les plus importants.

Les escroqueries liées aux tâches ou au travail à domicile sont également devenues un facteur de victimisation. Ces campagnes dirigent les victimes vers de fausses plateformes proposant des micro-tâches rémunérées telles que la rédaction d'avis, le clic sur des publicités ou l'« optimisation » de contenu. Les victimes se voient présenter des soldes de compte et des gains fictifs, puis sont poussées à payer des frais, des dépôts ou des taxes pour retirer leurs fonds. Si les pertes individuelles varient, les escroqueries liées à l'emploi prennent souvent de l'ampleur grâce à un ciblage à grande échelle, ce qui entraîne des dommages globaux importants, même lorsque les pertes par victime sont inférieures à celles causées par des escroqueries à long terme plus élaborées.

Une tendance marquante dans l'état actuel de la fraude cryptographique est la convergence de différentes escroquerie . Les parcours des victimes couvrent de plus en plus souvent plusieurs phases de tromperie, combinant des éléments d'escroqueries sentimentales, de fraudes à l'investissement et d'escroqueries aux frais avancés. Pig butchering ce chevauchement : une escroquerie commencer par une relation amoureuse, se transformer en une fausse opportunité d'investissement et se terminer par une demande de fonds supplémentaires de la part de l'escroc sous prétexte de taxes ou de frais administratifs. Bien que l'ingénierie sociale reste un élément clé des campagnes de fraude, elle est désormais renforcée par des innovations techniques et organisationnelles qui rendent la fraude plus évolutive et plus difficile à détecter.

Cette approche multicouche reflète l'évolution générale des réseaux de fraude vers des campagnes plus sophistiquées. Les réseaux fonctionnent davantage comme des entreprises, déployant des équipes spécialisées et des stratégies standardisées pour cibler et exploiter les victimes à grande échelle. Cette évolution s'appuie sur un écosystème croissant de prestataires de services illicites. Certains proposent des outils d'IA en tant que service pour automatiser la prospection et l'engagement, tandis que d'autres vendent des kits de phishing ou fournissent l'accès à des données piratées. Ces services réduisent les barrières à l'entrée pour les fraudeurs et leur permettent de reproduire leurs escroqueries dans différentes régions géographiques.

escroquerie adaptés à l'application de la loi et discipline améliorée en matière de blanchiment

escroquerie ont fait évoluer leurs tactiques de blanchiment en réponse à la pression exercée par les autorités. Au cours des dernières années, d'importants montants en stablecoins restaient souvent immobilisés pendant de longues périodes, ce qui offrait des occasions de gel ou d'intervention dans le cadre d'enquêtes. Depuis 2024, cependant, de nombreux réseaux liés à la fraude ont réduit les délais de détention, transférant souvent les fonds dans les 48 heures.

Les escrocs ont également complexifié la manière dont ils transfèrent et gèrent les fonds sur la chaîne. Afin de compliquer le gel et le traçage, ils convertissent souvent les produits en actifs moins susceptibles d'être gelés, tels que l'ETH ou le DAI, puis les transfèrent brièvement vers des stablecoins comme l'USDT ou l'USDC, plus proches des points de retrait. Cette évolution se reflète dans les données de solde de TRM : entre 2024 et 2025, la valeur moyenne détenue dans les portefeuilles escroquerie a fortement diminué, ce qui suggère un chiffre d'affaires plus rapide et des périodes de détention plus courtes.

Les outils d'IA ont permis d'étendre les opérations frauduleuses

Les réseaux frauduleux exploitent de plus en plus l'IA générative pour accroître leur portée, leur capacité d'usurpation d'identité et leur pouvoir de persuasion, escroquerie basées sur l'IA ayant augmenté d'environ 500 % au cours de l'année dernière.

Les grands modèles linguistiques (LLM) permettent aux escroqueries de traverser les frontières linguistiques et culturelles avec moins de difficultés, tandis que les images générées par l'IA, le clonage vocal et les vidéos deepfake réduisent le coût de création de personnages convaincants. Ces capacités favorisent la propagation des escroqueries par usurpation d'identité sur les plateformes de messagerie, dans les campagnes de recrutement et dans les fraudes à l'investissement. Elles augmentent également le risque que les victimes soient trompées même lorsqu'elles sont conscientes escroquerie .

Comme indiqué dans TRM Labset dans des publications connexes , les tactiques d'IA telles que le clonage vocal ont favorisé les escroqueries par usurpation d'identité sur WhatsApp, les faux sites de recrutement et les campagnes de cadeaux promotionnels, dont beaucoup utilisent désormais de faux témoignages deepfake de célébrités telles qu'Elon Musk.

Comme indiqué dans le rapport 2025 Crypto Crime Report de TRM, une autre typologie courante est celle des escroqueries par paiement push autorisé (APP) non liées à des investissements, dans lesquelles les victimes sont manipulées pour transférer des fonds à des imposteurs se faisant passer pour des autorités fiscales, des professionnels de la finance ou des avocats.

Les contenus multimédias générés par l'IA sont de plus en plus utilisés dans les campagnes de fraude à l'investissement. escroquerie utilisent désormais couramment des outils génératifs pour créer des éléments de marque d'aspect professionnel pour les sites web et les réseaux sociaux, notamment des logos, des images et, dans certains cas, des vidéos mettant en scène des avatars deepfake. Cela réduit les coûts de mise en place et facilite le changement rapide de marque, le recyclage des infrastructures et le lancement à grande échelle escroquerie nouvelles escroquerie .

Les stablecoins ont dominé les flux frauduleux vérifiés, représentant 84 % des volumes frauduleux.

Du côté des entrées, les données vérifiées par TRM sur la fraude montrent que les stablecoins constituent le principal vecteur des dépôts dans les systèmes frauduleux, et que leur part augmente considérablement d'année en année. En 2024, les stablecoins représentaient environ 70 % des entrées frauduleuses, pour atteindre environ 84 % en 2025. Cela reflète la préférence constante des fraudeurs pour les actifs qui offrent une liquidité élevée, une large acceptation par les plateformes d'échange, une dénomination facile pour les victimes et des mouvements sans friction entre les adresses et les services.

Les systèmes pyramidaux et de Ponzi sont restés une cause majeure de pertes.

En 2025, les systèmes pyramidaux et de Ponzi ont reçu environ 6,1 milliards de dollars américains provenant des fonds des victimes, soit une augmentation de 49 % par rapport à 2024 et un niveau globalement similaire à celui observé en 2023. Cette augmentation s'explique en partie par la croissance du nombre de systèmes de grande envergure recevant plus de 100 millions de dollars, qui est passé à 13 en 2025, contre six en 2024 et 14 en 2023.

TRM Labs a identifié de nouvelles itérations de stratagèmes frauduleux d'investissement décentralisés déjà observés auparavant, qui ont refait surface en 2025, les opérateurs les démantelant puis les reconstituant avec une infrastructure largement identique. Ces opérations de type pyramidal s'articulent autour de multiples contrats intelligents souvent présentés comme transparents et prétendument immuables. Dans la pratique, cependant, la plupart des participants n'ont pas les compétences techniques nécessaires pour évaluer de manière indépendante le code sous-jacent et vérifier sa légitimité.

Alors que les principales pyramides financières et les systèmes de Ponzi opèrent à l'échelle mondiale et semblent se propager de manière opportuniste dans différentes juridictions, l'analyse du TRM indique que plusieurs des plus grands systèmes en 2025 se sont développés principalement dans les marchés en développement et les communautés économiquement vulnérables. Par exemple, CBEX, qui a reçu environ plus de 250 millions de dollars américains provenant des fonds des victimes, a connu un succès considérable au Nigeria, tandis que Treasure NFT, qui a reçu environ 800 millions de dollars américains, s'est largement répandu en Inde et au Pakistan.

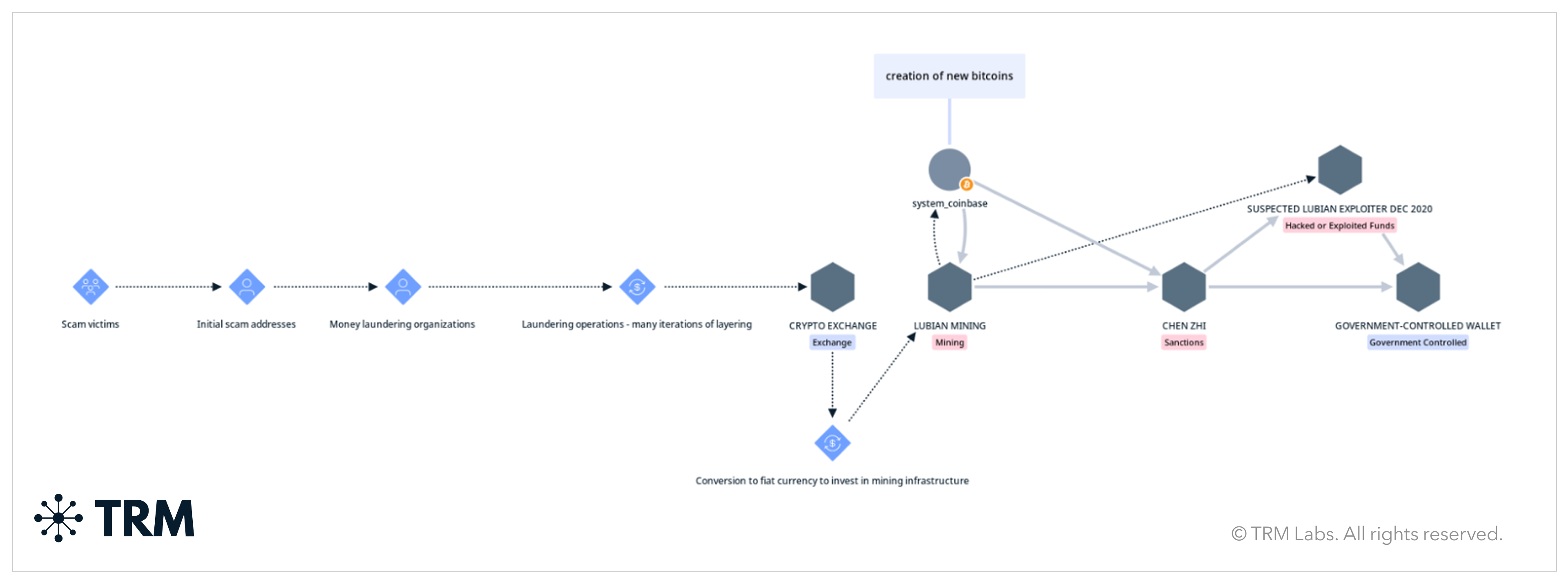

Étude de cas : l'infrastructure de blanchiment de cryptomonnaies du Prince Group et le rôle de HuiOne Pay

Le Prince Group est l'une des plus grandesescroquerie jamais découvertesescroquerie pig butchering . En octobre 2025, les États-Unis et le Royaume-Uni ont imposé des sanctions à un certain nombre de personnes et d'entités liées à ce qu'ils ont appelé l'organisation criminelle transnationale Prince Group. Une mise en accusation a été déposée simultanément par le Department of Justice américain Department of Justice DOJ), accusant le fondateur et président du Prince Group, Chen Zhi, de complot en vue de blanchir de l'argent pour avoir dirigé les opérations du Prince Group dans escroquerie recourant au travail forcé à travers le Cambodge.

Comment fonctionnait le circuit de blanchiment

Selon l'acte d'accusation, Chen et Prince Group auraient blanchi des fonds provenant de fraudes par divers moyens, notamment en recourant à des organisations professionnelles spécialisées dans le blanchiment d'argent et en acheminant les fonds via les activités commerciales légitimes de Prince Group, notamment deux sociétés minières : Warp Data et Lubian Mining. De là, les fonds auraient parfois été transférés à Chen lui-même.

Il est possible d'établir un lien clair entre l'activité minière de bitcoins, Lubian Mining en particulier, et une partie substantielle des 127 271 bitcoins saisis par les États-Unis sur la blockchain. Selon les allégations, les fonds des victimes auraient été blanchis et convertis en monnaie fiduciaire, puis utilisés pour acheter du matériel minier et couvrir les dépenses opérationnelles connexes. Comme une grande partie de ce processus se déroule hors chaîne, il peut être difficile de retracer entièrement ces liens en utilisant uniquement les données de la blockchain.

Les liens financiers peuvent être transférés hors chaîne par le biais des dépenses opérationnelles, des achats d'infrastructures et des coûts énergétiques, ce qui rend la traçabilité plus complexe. Cela permet un modèle de blanchiment à plusieurs niveaux dans lequel une organisation peut recycler en continu les produits grâce à des étapes hybrides sur et hors chaîne, réduisant ainsi les signaux d'exposition tout en préservant la liquidité et le contrôle.

HuiOne Pay, une passerelle financière à haut débit

Le conglomérat cambodgien sanctionné HuiOne Group est un facilitateur financier clé des activités illicites liées au Prince Group, notamment escroquerie opérant en Asie du Sud-Est. TRM a identifié un service d'entiercement lié au Prince Group qui a envoyé près de 80 % de ses fonds vers des portefeuilles liés à HuiOne Pay, démontrant ainsi des flux financiers directs depuis un nœud associé au Prince vers l'infrastructure de paiement de HuiOne.

Ce niveau de dépendance est important car les nœuds facilitateurs fournissent des voies répétables, un routage à haut débit et un accès à des services qui rendent les flux importants gérables sur le plan opérationnel. Lorsqu'une escroquerie s'appuie sur un seul facilitateur à cette échelle, cette entité devient une dépendance structurelle qui peut accélérer les mouvements de fonds, réduire la fenêtre d'interdiction et accroître le risque en aval pour les institutions susceptibles d'interagir avec l'activité connectée.

HuiOne Pay fonctionne comme une couche de facilitation à fort effet de levier qui permet de déplacer et de concentrer des fonds à grande échelle. Cette échelle est visible dans son activité au fil du temps : le volume entrant est passé de quelques dizaines de millions par mois au début (par exemple, environ 44 millions de dollars en décembre 2020) à des entrées mensuelles soutenues de plusieurs milliards de dollars en 2024 et 2025, avec un pic d'environ 4,7 milliards de dollars en juillet 2025. C'est ce type de débit constant et élevé qui rend ce type d'infrastructure de facilitation si précieux.

HuiOne Pay a suspendu ses activités et interrompu les retraits à la suite d'une ruée bancaire apparente le 2 décembre 2025. Les niveaux d'activité semblent refléter cette perturbation : après avoir transféré plusieurs milliards par mois pendant une grande partie de l'année 2025, le volume entrant a fortement chuté pour atteindre environ 803 millions de dollars en novembre 2025 et environ 100 millions de dollars en décembre 2025. Il n'est pas possible de déterminer immédiatement si ces problèmes de liquidité et la ruée qui s'en est suivie sont le résultat direct des mesures coordonnées prises à l'encontre de HuiOne et du Prince Group.

Cartographier les réseaux et les comportements pour renforcer l'application de la loi

L'une des principales leçons à tirer de l'affaire Prince Group est que escroquerie grandes escroquerie continuent souvent leurs activités malgré les mesures répressives en s'adaptant, notamment en changeant de portefeuille, en changeant d'intermédiaires, en restructurant leurs itinéraires et en répartissant leurs activités entre de nouveaux groupes. Les informations connues deviennent alors rapidement obsolètes, et le recours à des listes de surveillance statiques peut créer des angles morts. Cependant, les comportements persistent : la manière dont le système se consolide, dont il organise la liquidité et les facilitateurs qui restent les mêmes au fil du temps.

C'est pourquoi il est important de cartographier l'ensemble du système et ses interactions. Les signaux les plus durables de perturbation sont souvent liés à l'infrastructure et aux goulots d'étranglement opérationnels, et non à des identifiants uniques. Si l'architecture reste intacte, l'organisation peut continuer à transférer de la valeur, même lorsque des portefeuilles ou des entités individuels sont retirés de l'écosystème.

Cette affaire a plusieurs implications pour les équipes chargées de la conformité et des enquêtes. escroquerie ne se limite souvent pas auxescroquerie directesescroquerie , mais se manifeste de plus en plus à travers des flux à plusieurs niveaux qui passent par des intermédiaires avant d'atteindre les marchés de liquidité. Les activités liées au minage peuvent être utilisées à des fins de transformation de valeur plutôt que dans un but purement lucratif, ce qui pose des problèmes de traçabilité. Les nœuds facilitateurs peuvent créer des dépendances qui amplifient les risques et favorisent les perturbations, en particulier lorsqu'ils agissent comme des canaux de routage répétables.

{{premium-content_chapter-divider}}

Rançonlogiciel

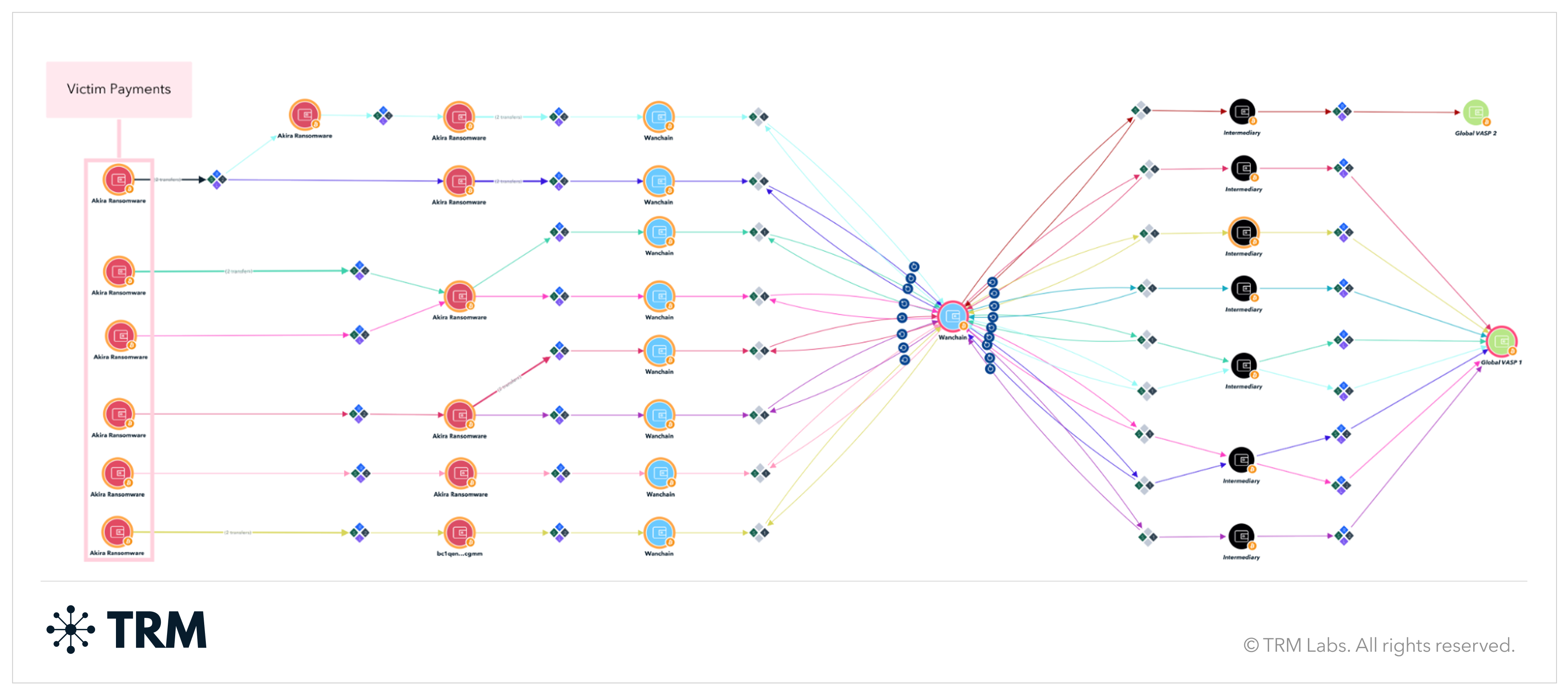

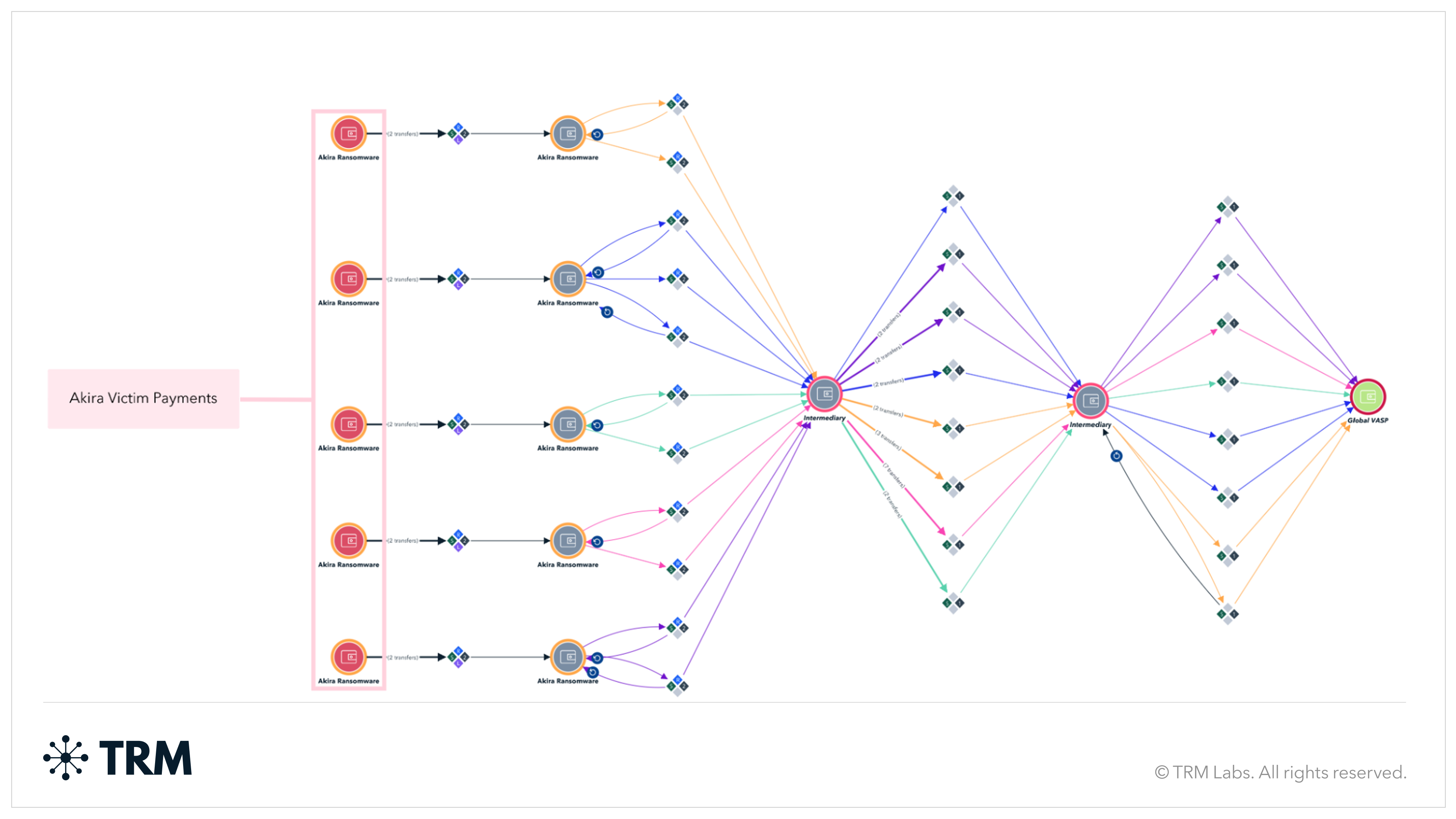

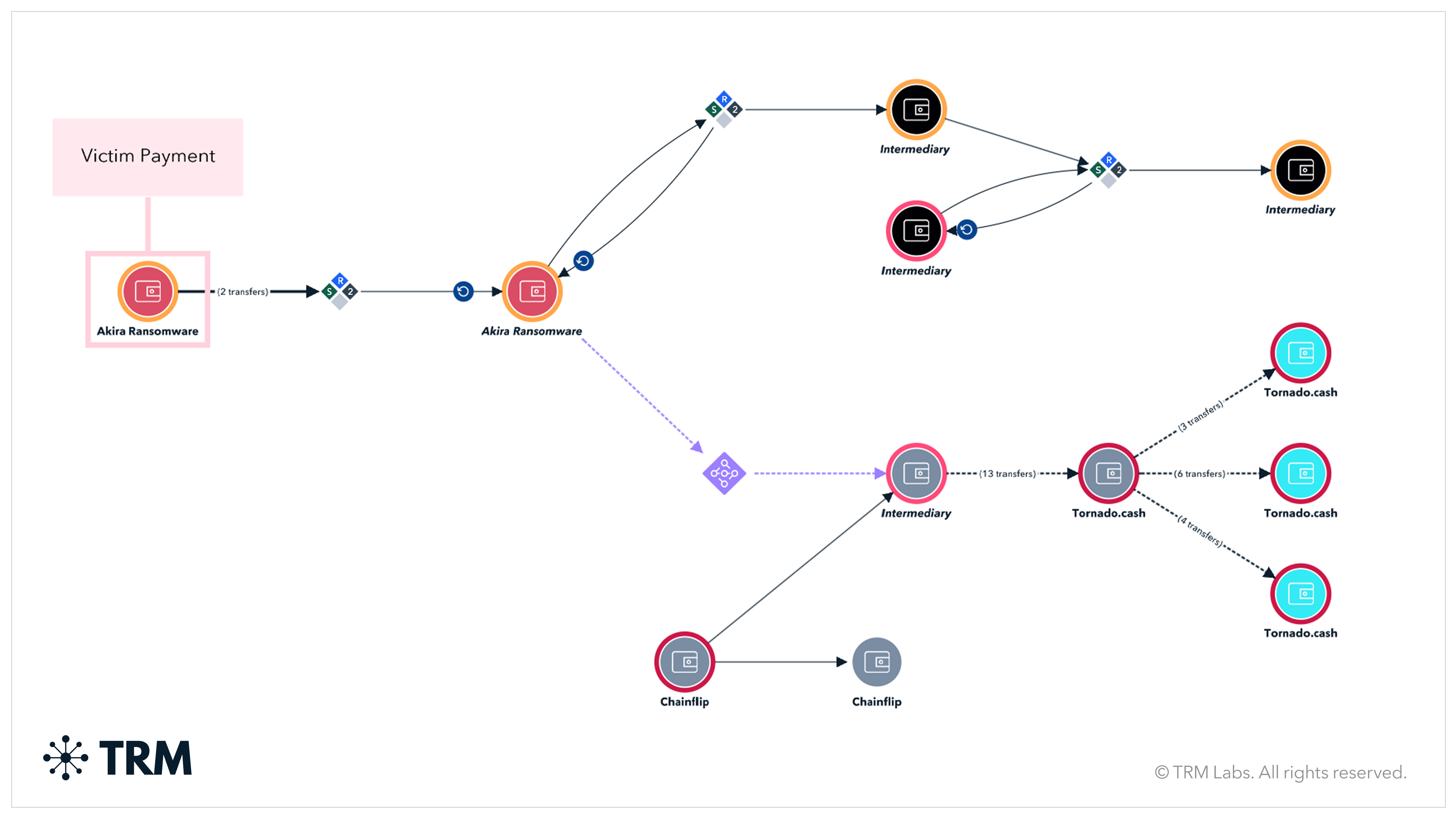

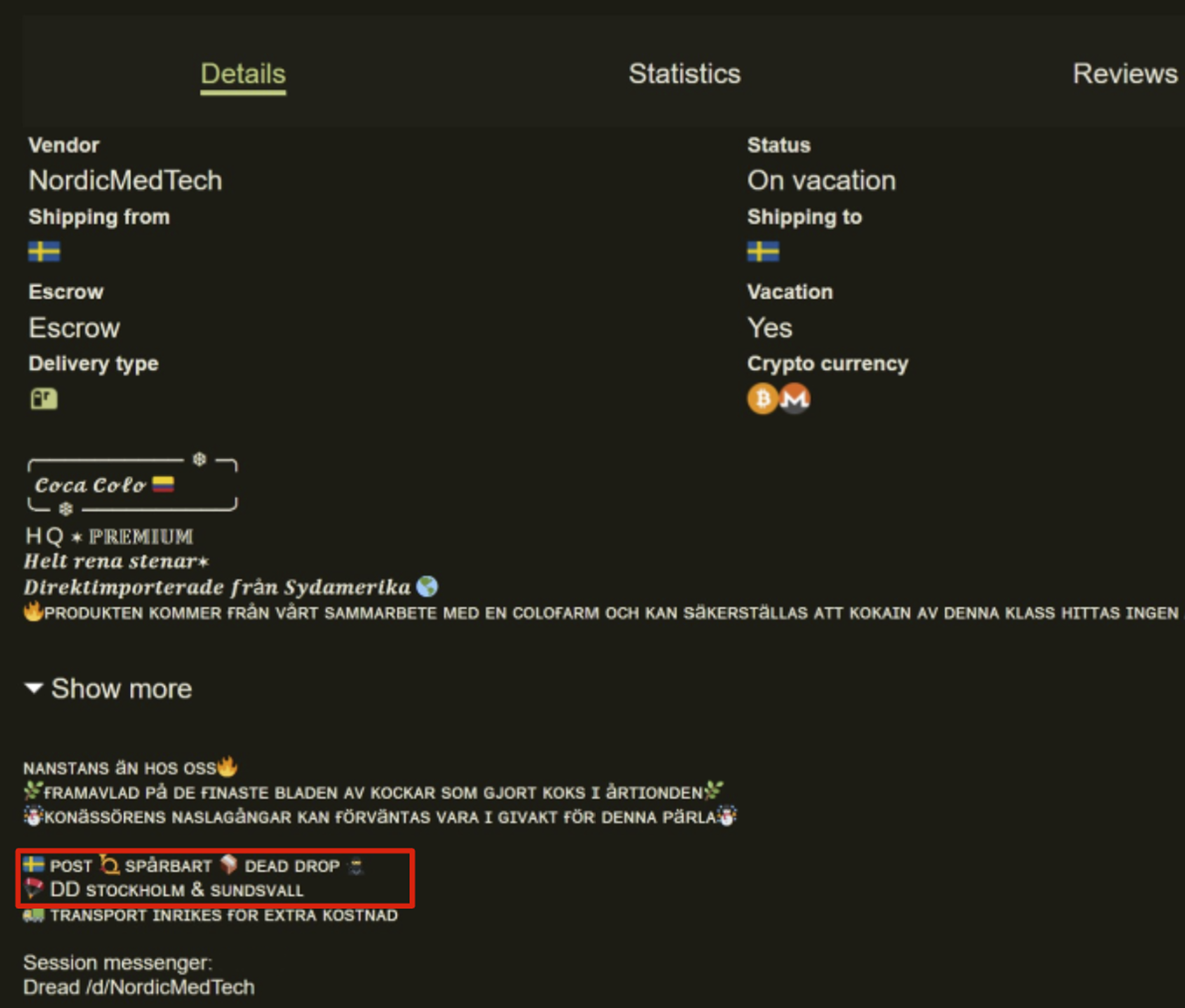

<h3 class="premium-content_subhead">Ransomware activity remained elevated in 2025 as victim claims surged</h3>

Rançonlogiciel l'une des formes les plus persistantes de cybercriminalité, les pirates cryptant les systèmes ou volant des données et exigeant des paiements en cryptomonnaie pour rétablir l'accès ou empêcher les fuites publiques.

En 2025, les flux cryptographiques Rançonlogiciel sont restés élevés, sans toutefois atteindre les niveaux records récents. Alors que les volumes de paiement déclarés semblaient stables, Rançonlogiciel sont devenues plus agressives, avec une forte augmentation du nombre de victimes signalées sur les sites de fuite, ce qui témoigne d'une intensification des attaques et des pressions exercées pour obtenir des rançons. L'écart croissant entre l'augmentation du nombre de victimes et la stagnation du montant total des paiements suggère que davantage de cibles résistent aux demandes ou se rétablissent sans payer.

Rançonlogiciel nouveaux Rançonlogiciel ont envahi l'écosystème

Parallèlement à l'augmentation du nombre de victimes, Rançonlogiciel a également connu une augmentation du nombre de variantes actives et émergentes. Les renseignements internes recoupés avec les rapports open source indiquent que 93 nouvelles Rançonlogiciel sont apparues en 2025, soit une augmentation de 94 % par rapport à 2024. À la fin de l'année, l'écosystème au sens large s'était étendu à 161 variantes actives, y compris des groupes nouvellement observés tels que Beast, Business Data Leaks, Crypto24, Devman Group, Sinobi et SafePay. Cette tendance à la fragmentation s'est intensifiée depuis 2023 ; Rançonlogiciel 2024 de BlackFog sur l'état Rançonlogiciel a identifié 48 nouvelles Rançonlogiciel en 2024, soit une augmentation estimée à 65 % par rapport à 2023. En 2025, les perturbations et les bouleversements de l'écosystème ont entraîné un nombre sans précédent de nouveaux entrants.